はじめに

初めまして、合同会社Artopeerの越川と申します。

記事をご覧いただきありがとうございます。

私は10年以上にわたりWebシステム開発に携わり、特にWebアプリケーションのセキュリティ対策の重要性を痛感しております。そのため最近では特に、巧妙化するサイバー脅威からビジネスを守る実践的なセキュリティ技術に日々取り組んでいます。

こうした観点から見ると、現代の企業活動におけるクラウドサービスの利用拡大やリモートワークの浸透は、業務効率を飛躍的に向上させる一方でIT環境の複雑化とセキュリティリスクの増大という新たな課題を生み出しています。

特に、従業員が利用するシステムやアプリケーションごとにIDとパスワードを管理する必要性は、ユーザーの利便性を損なうだけでなく、パスワードの使い回しや安易な設定といった、セキュリティインシデントの直接的な温床となりかねません。

このような課題を解決するソリューションとして注目されているのが、シングルサインオン(SSO)です。

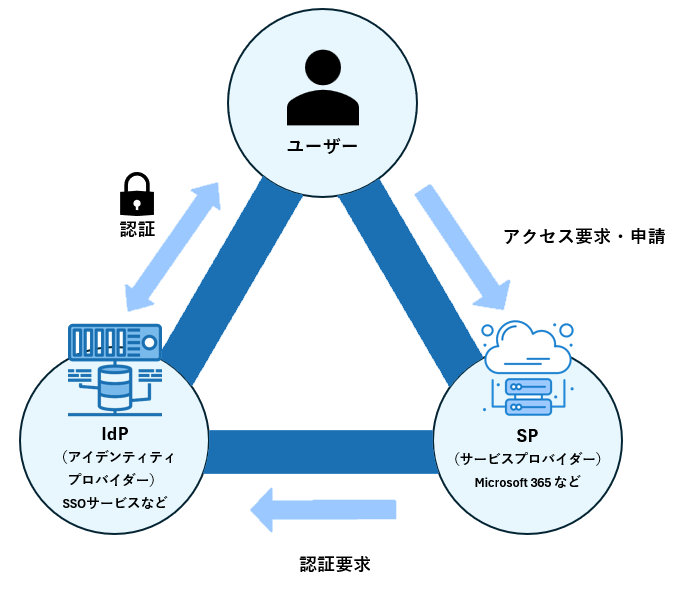

SSOは、一度の認証で複数のシステムやサービスへアクセス可能にする仕組みであり、セキュリティ強化と利便性向上を両立させる強力な手段です。

本記事では、数あるSSOソリューションの中でも、特にエンタープライズ環境での豊富な実績と高い信頼性を誇るNSD社の「Evidian Identity and Access Manager(以下、Evidian)」に焦点を当て、その機能や導入のメリット、具体的な活用ステップ、そして実際の活用事例について、セキュリティエンジニアの視点から詳しく解説していきます。

情報システム部門のご担当者様や、SSO製品の導入を検討されているセキュリティエンジニアの方々にとって、本記事が製品選定の一助となれば幸いです。

NSD社の次世代型SSO「Evidian」とはなにか

NSD社が提供する「Evidian」は、フランスのEvidian社(現Atosグループ)が開発したID管理およびアクセス管理(IAM: Identity and Access Management)ソリューションです。

NSD社は長年にわたり日本国内の企業向けにEvidianの導入支援、システム構築、保守サポートを提供しており、国内の商習慣やニーズに合わせたきめ細やかなサービス展開が特徴です。

中核機能について

Evidianの中核機能は以下の通りです。

- シングルサインオン(SSO): Webアプリケーション、クライアントサーバーアプリケーション、さらにはメインフレームといった多様なシステムへのSSOを実現します。

SAML やOpenID Connect といった標準プロトコルへの対応はもちろん、独自方式のアプリケーションに対してもエージェント方式やリバースプロキシ方式を用いて柔軟にSSOを構成できます。

- ID管理(IDM: Identity Management): ユーザーアカウントのライフサイクル管理(作成、変更、削除)、プロビジョニング、パスワードポリシーの強制、セルフサービスパスワードリセットといった機能を提供し、ID管理業務の効率化とセキュリティ強化に貢献します。

- アクセス制御: ユーザーの役職や所属部署といった属性情報に基づいて、システムやデータへのアクセス権限をきめ細かく制御します。職務分掌(SoD: Segregation of Duties)の徹底や、最小権限の原則の実現を支援します。

- 多要素認証(MFA: Multi-Factor Authentication): パスワードに加えて、ワンタイムパスワード(OTP)、スマートカード、生体認証などを組み合わせることで、不正アクセスリスクを大幅に低減します。

- 監査ログ管理: 誰が、いつ、どのシステムにアクセスし、何を行ったかという詳細な監査ログを収集・管理し、セキュリティインシデント発生時の追跡やコンプライアンス対応を支援します。

注釈:

- SAML (Security Assertion Markup Language): 認証情報と属性情報を安全に交換するためのXMLベースの標準規格。主にWebブラウザSSOで利用されます。

- OpenID Connect (OIDC): OAuth 2.0を拡張した認証プロトコル。主にWebアプリケーションやモバイルアプリのSSOで利用されます。

- リバースプロキシ方式: クライアントとWebサーバーの間にSSOサーバーを配置し、認証とアクセス制御を一元的に行う方式。既存システムへの改修を最小限に抑えられるメリットがあります。

- プロビジョニング: ユーザーアカウント情報を各システムへ自動的に作成・同期する仕組み。手作業によるミスを防ぎ、管理負担を軽減します。

提供している2種類のSSOについて

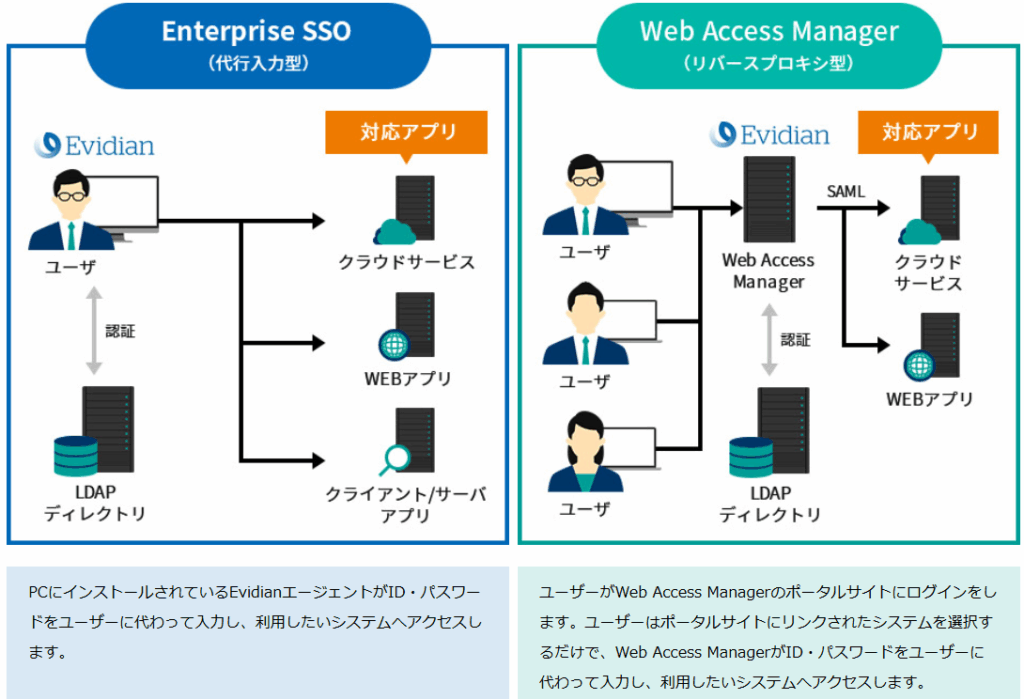

Evidianでは「Enterprise SSO」と「Web Access Manager」の2種類のSSOを提供しています。

アクセス制御と二要素認証を行うことができ、シングルサインオンと同時にセキュリティ強化を行うことが可能です。

【Evidianでの「Enterprise SSO」と「Web Access Manager」のイメージ図】

参考文献:https://www.products.nsd.co.jp/service/evidian/

【一般的なSSOのイメージ図】

参考文献:https://www.cloudgate.jp/getting-started/what-is-sso

なぜNSD社のEvidianが活用されるのか

数あるSSO製品の中で、なぜNSD社のEvidianが多くの企業、特にセキュリティ要件の厳しいエンタープライズで活用されているのでしょうか。

その主な理由を以下に挙げます。

1. 幅広いシステム連携性と柔軟なカスタマイズ性

Evidianの大きな特徴の一つは、その連携対象システムの幅広さです。

クラウドサービスはもちろんのこと、オンプレミス環境で稼働する業務アプリケーション、メインフレーム、さらには独自開発されたレガシーシステムに至るまで、多様な環境に対応可能な連携モジュールや方式を提供しています。

これにより、既存のIT資産を有効活用しながら、段階的にSSO環境を構築していくことが可能です。

また、NSD社による長年の国内導入実績に裏打ちされたカスタマイズ性の高さも魅力です。

日本企業特有の複雑な組織構造や承認フロー、独自のセキュリティポリシーにも柔軟に対応できるため、画一的なクラウド型IDaaS(Identity as a Service)では対応が難しい要件にも応えることができます。

2. 強固なセキュリティとコンプライアンス対応

Evidianは、金融機関や重要インフラ企業など、高度なセキュリティが求められる環境での導入実績が豊富です。

きめ細やかなアクセス制御ポリシーの設定、厳格なパスワードポリシーの適用、多要素認証の標準装備、詳細な監査ログの取得といった機能により、不正アクセスを防止し、企業のセキュリティレベルを大幅に向上させます。

また、内部統制報告制度(J-SOX法)や個人情報保護法といった各種法規制への対応も支援します。

アクセス権の適切な管理や操作履歴の記録は、これらのコンプライアンス要件を満たす上で不可欠であり、Evidianはこれらの課題解決に貢献します。

3. 充実した国産サポート体制と導入ノウハウ

NSD社は、Evidianに関する専門知識と豊富な導入経験を持つエンジニアチームによる手厚い日本語サポート体制を提供しています。

製品選定のコンサルティングから、要件定義、設計、構築、導入後の運用保守に至るまで、一貫したサポートを受けることが可能です。

海外製品でありながら、国内ベンダーならではの迅速かつ丁寧な対応が期待できる点は、多くの企業にとって大きな安心材料となっています。

特に、既存システムとの連携や複雑なカスタマイズが求められる場合、ベンダーの技術力とサポート品質はプロジェクトの成否を左右する重要な要素となります。

4. TCO(総所有コスト)削減への貢献

SSO導入による直接的なメリットは、ユーザーの利便性向上とセキュリティ強化ですが、EvidianはTCO削減にも貢献します。

- ヘルプデスクコストの削減: パスワード忘れによる問い合わせ件数の大幅な削減。

- アカウント管理業務の効率化: プロビジョニング機能によるアカウント作成・変更・削除作業の自動化。

- コンプライアンス対応コストの削減: 監査ログの自動収集とレポート作成機能による工数削減。

これらの効果により、情報システム部門の運用負荷を軽減し、より戦略的な業務へリソースを集中させることが可能になります。

Evidianの具体的なステップ(使い方や導入方法など)

Evidianの導入は、一般的に以下のステップで進められます。NSD社の専門コンサルタントやエンジニアが各フェーズで詳細なヒアリングとサポートを提供します。

ステップ1:導入計画・要件定義

- 現状分析: 既存のシステム構成、ユーザー情報、認証方式の調査 SSO対象とするアプリケーションの洗い出しと優先順位付け セキュリティポリシー、コンプライアンス要件の確認

- 目標設定: SSO導入によって解決したい課題と達成目標の明確化(例: パスワード問い合わせ件数30%削減、特定システムへのログイン時間50%短縮など)

- Evidianの機能と適合性評価: Evidianの標準機能でどこまで対応可能か、カスタマイズが必要な箇所はどこかを評価

- 導入範囲とスケジュールの策定: 段階的な導入計画(パイロット導入、部門展開、全社展開など)の立案

ステップ2:設計

- システム構成設計: Evidianサーバーのサイジング、冗長構成の検討 ネットワーク構成、ファイアウォール設定の設計 既存システム(Active Directory、人事システムなど)との連携方式の設計

- SSO方式設計: 対象アプリケーションごとに最適なSSO連携方式(SAML、リバースプロキシ、エージェント等)の選定

- ID管理・アクセス制御ポリシー設計: ユーザー属性情報、ロール定義 パスワードポリシー、多要素認証ポリシーの設計 アクセス権限ルールの設計

- 運用設計: バックアップ、監視、障害対応フローの設計 ユーザーサポート体制の設計

注釈:

- Active Directory (AD): Microsoft社が開発したディレクトリサービス。ユーザー情報やコンピュータ情報を一元管理し、Windows環境における認証基盤として広く利用されています。

ステップ3:構築・テスト

- Evidian環境構築: サーバー構築、Evidianソフトウェアのインストールと設定 連携システムとの接続設定

- カスタマイズ開発(必要な場合): 独自の要件に合わせた機能追加や画面カスタマイズ

- 単体テスト・結合テスト: 各機能が設計通りに動作することを確認 SSO連携、IDプロビジョニング、アクセス制御などのテスト

- 受入テスト(UAT: User Acceptance Test): 実際の利用部門のユーザーによる操作性、機能性の確認

ステップ4:導入・展開

- 本番環境への移行: テスト環境から本番環境へ設定情報を移行

- ユーザー教育・トレーニング: 管理者向け、一般ユーザー向けの操作説明会やマニュアル提供

- 段階的な展開: 影響範囲の少ない部門から順次展開し、問題点を洗い出しながら全社へ拡大

ステップ5:運用・保守

- システム監視: Evidianサーバーの稼働状況、ログの監視

- 定期メンテナンス: パッチ適用、バージョンアップ

- 問い合わせ対応: ユーザーからの問い合わせ対応、トラブルシューティング

- 定期的な見直しと改善: 利用状況の分析、セキュリティポリシーの定期的な見直し、機能改善の検討

NSD社では、これらの各ステップにおいて専門的なサポートを提供し、お客様のスムーズなEvidian導入と安定運用を実現します。

Evidianの他SSO製品と比較したメリット

市場には多くのSSO製品が存在しますが、Evidianが特に優れている点を他の一般的なSSO製品と比較してまとめます。

| 比較ポイント | NSD社のEvidian | 一般的なIDaaS型SSO製品 | オンプレミス型SSO製品(その他) |

|---|---|---|---|

| 連携対象の柔軟性 | ◎:クラウド、オンプレミス(Web、C/S、メインフレーム)、レガシーシステムまで幅広く対応可能 | 〇:主にクラウドサービスが中心。オンプレミス連携には制約がある場合も。 | △~〇:製品によって得意不得意がある。レガシー対応は限定的な場合も。 |

| カスタマイズ性 | ◎:日本企業の複雑な要件にも対応可能な高いカスタマイズ性 | △:標準機能が中心。大幅なカスタマイズは難しい場合が多い。 | 〇:カスタマイズ可能な製品もあるが、Evidianほどの柔軟性は限定的か、高コストになる場合がある。 |

| セキュリティ機能 | ◎:きめ細かいアクセス制御、厳格なポリシー適用、豊富なMFAオプション、詳細な監査ログ | 〇:標準的なセキュリティ機能は搭載。高度な制御やログはオプションや上位プランになることも。 | 〇:製品による。Evidianと同等の高機能を持つものは限られる。 |

| 導入・運用サポート | ◎:NSD社による日本語での手厚いコンサルティング、構築、保守サポート | 〇:ベンダーによるサポート。日本語対応の質や迅速性に差がある場合も。 | 〇:ベンダーやSIerによるサポート。製品によっては情報が少ない場合も。 |

| 既存システムとの親和性 | ◎:既存の認証基盤(Active Directory等)や人事システムとの連携実績が豊富 | 〇:主要なディレクトリサービスとの連携は可能だが、深い連携やカスタマイズは限定的。 | 〇:製品による。既存システムとの連携には個別開発が必要となることも。 |

| 導入実績 | ◎:国内大手企業、金融機関、官公庁などでの豊富な導入実績 | 〇:グローバルでの実績は豊富だが、日本市場特有の要件への対応実績は確認が必要。 | △~〇:製品によって実績にばらつきがある。 |

特に、「オンプレミスの多様なシステムとの連携」と「日本企業特有の要件への柔軟な対応力」、そして「NSD社による手厚い国産サポート」は、Evidianが持つ大きなアドバンテージと言えるでしょう。

クラウドシフトを進めつつも、既存のオンプレミスシステムを依然として重要視する多くの日本企業にとって、Evidianは現実的かつ効果的なソリューションとなり得ます。

活用方法

ここでは、NSD社のEvidianの具体的な活用方法について、想定される場面と効果をセットでお伝えします。

1. 大手製造業A社における全社共通認証基盤の構築

- 課題

国内外の複数拠点に多数の業務システムが散在し、システムごとにID/パスワード管理が必要で、ユーザーの負担増大とセキュリティリスクが懸念されています。

内部統制強化のため、誰がどのシステムにアクセスしているのかを正確に把握する必要があります。

- Evidian導入による効果予測

全社共通の認証基盤としてEvidianを導入し、主要な業務システムへのSSOを実現することでユーザーは一度の認証で複数のシステムを利用可能になり、利便性が大幅に向上。

さらにパスワード関連の問い合わせも約40%削減。

そしてActive Directoryと連携することで人事異動に伴うアカウント管理を自動化でき、管理者の運用負荷を軽減。

また、詳細な監査ログを取得できるようになり、内部統制報告の効率化とセキュリティインシデントへの迅速な対応が可能になるでしょう。

2. 金融機関B社におけるセキュリティ強化と顧客情報アクセス管理

- 課題

顧客情報を取り扱うシステムへのアクセスにおいて、より厳格な本人認証とアクセス制御が求められています。

また、特権IDの管理と操作ログの監視を強化し、不正操作リスクを低減する必要があります。

- Evidian導入による効果予測

顧客情報システムへのログインに際し、Evidianによる多要素認証(ID/パスワード + ICカード認証)を必須化し、なりすましによる不正アクセスを防止。

役職や担当業務に応じたアクセス権限をEvidianで一元管理し、必要最小限の権限のみを付与。

さらに特権IDの利用申請・承認フローをEvidian上で電子化し、利用時の操作ログを詳細に記録することで不正利用の抑止と早期発見に貢献。

これらの施策により、監督官庁の求めるセキュリティ基準をクリアし、顧客からの信頼も向上するでしょう。

3. サービス業C社におけるクラウドサービス利用の統制と利便性向上

- 課題

SaaS型の業務アプリケーション(CRM、SFA、グループウェア等)の利用が増加し、ID/パスワード管理が煩雑化し、シャドーITのリスクも懸念しています。

また、退職者のアカウント削除漏れによる情報漏洩リスクを回避したいです。

- Evidian導入による効果予測

EvidianをIDaaS連携のハブとして活用し、複数のクラウドサービスへのSSOを実現。

人事システムと連携し、入退社や異動に伴うアカウントのプロビジョニング・デプロビジョニングを自動化。

セキュリティリスクを低減し、管理工数を大幅に削減。

ユーザーはポータル画面からワンクリックで各種クラウドサービスにアクセス可能となり、業務効率が向上。

さらにクラウドサービスの利用状況を可視化し、ライセンス管理の適正化にも繋がるでしょう。

これらの活用方法は一部ですが、NSD社のEvidianは業種や企業規模を問わず、様々なセキュリティ課題の解決と業務効率化に貢献できるポテンシャルを秘めています。

まとめ

本記事では、NSD社のSSOソリューション「Evidian」について、その概要から具体的な導入ステップ、他製品との比較、そして活用事例に至るまで、詳細に解説しております。

Evidianは、その幅広いシステム連携性、柔軟なカスタマイズ性、堅牢なセキュリティ機能、そしてNSD社による手厚いサポート体制により、DX推進とセキュリティ強化という現代企業が抱える二つの大きな課題を同時に解決するための強力なソリューションです。

特に、以下のような課題をお持ちの企業様には、Evidianの導入が有効な選択肢となり得ることでしょう。

- オンプレミス環境のレガシーシステムとクラウドサービスが混在しており、統一的な認証基盤を構築したい。

- 日本特有の商習慣や複雑な組織構造に合わせたID管理・アクセス制御を実現したい。

- セキュリティレベルを向上させつつ、ユーザーの利便性も損ないたくない。

- 信頼できる国内ベンダーによるきめ細やかな導入・運用サポートを求めている。

NSD社のEvidianは、単なるSSOツールに留まらず、企業のITガバナンス強化と持続的な成長を支える戦略的なIT基盤として機能します。

ご興味をお持ちいただけましたら、ぜひNSD社にお問い合わせいただき、より詳細な製品説明や導入事例、デモンストレーションを体験されることをお勧めします。

この記事が、皆様のSSO製品選定とセキュリティ戦略の一助となれば幸いです。

参考文献

- 独立行政法人情報処理推進機構(IPA)セキュリティ関連資料:

https://www.ipa.go.jp/security/vuln/websecurity/about.html - 一般社団法人 (JPCERT/CC)情報セキュリティ関連情報:

https://www.jpcert.or.jp/research/ - NSD – Evidian Identity and Access Manager 紹介ページ:

https://www.products.nsd.co.jp/service/evidian/

コメント