はじめに

初めまして。合同会社Artopeerの越川と申します。

記事をご覧いただきありがとうございます。

私は10年以上にわたり、ウェブアプリケーション開発からデータベース、サーバー構築まで、多岐にわたるプロジェクトで技術と経験を培ってきました。

最近ではシステムの安定稼働やデータ保護、そして現代のサイバー脅威からビジネスを守る技術に注力しています。

デジタルトランスフォーメーション(DX)が加速し、働き方が多様化する現代において、企業を狙うサイバー攻撃はますます巧妙かつ悪質になっており、特にPCやサーバー、スマートフォンといった「エンドポイント」は、マルウェア感染や不正アクセスの主要な侵入口となりがちです。

このような状況下で、エンドポイントセキュリティ対策の重要性はかつてないほど高まっており、数多くのセキュリティ製品が存在する中で、トレンドマイクロ社の「Apex One」は、多くの企業で導入実績のある統合エンドポイントセキュリティソリューションです。

そのため本記事では、日々セキュリティの最前線に立つITセキュリティエンジニアの視点から、「Apex One」がなぜ多くの企業に選ばれるのか、その機能や導入のポイント、そして具体的なメリットについて、技術的な側面も交えながら解説していきます。

情報システム部門のご担当者様や、エンドポイントセキュリティ製品の導入・刷新を検討されているセキュリティエンジニアの方々にとって、本記事が少しでもお役に立てれば幸いです。

Apex Oneとはなにか

「Apex One」は、トレンドマイクロ社が提供する法人向けの統合エンドポイントセキュリティ製品です。

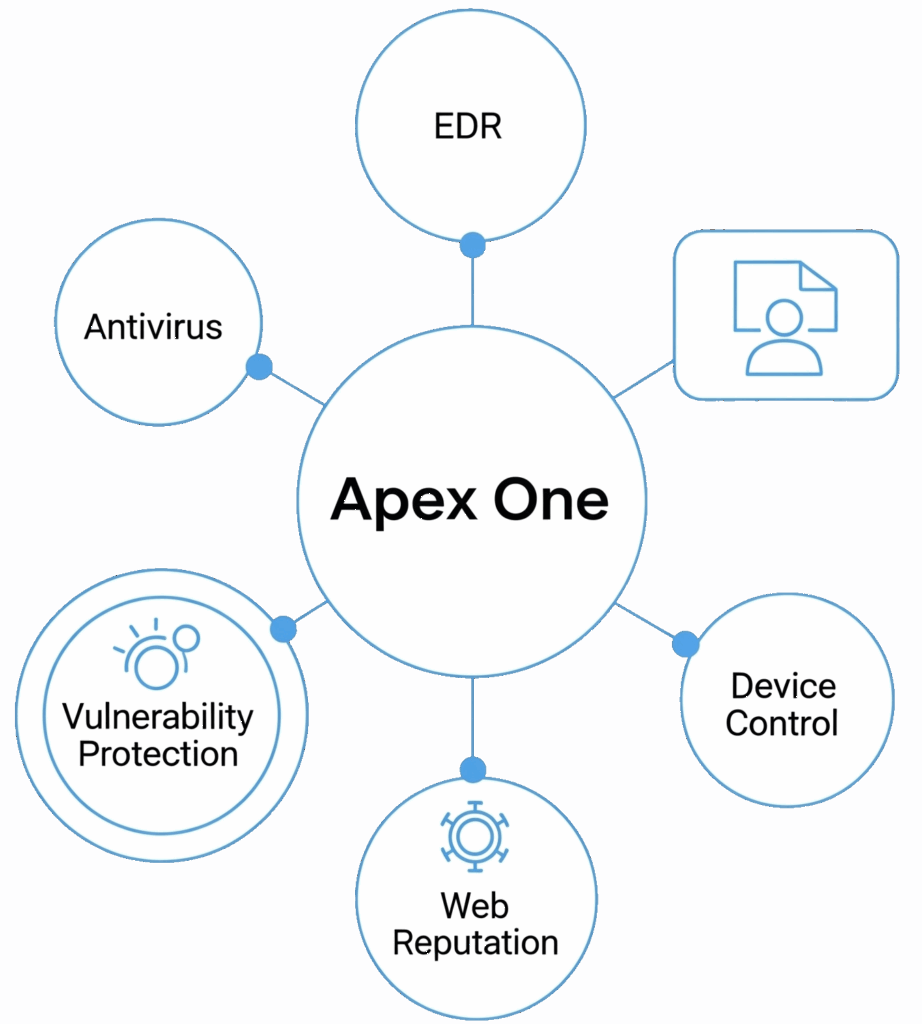

従来のウイルス対策ソフトの機能に加え、EDR(※1)、脆弱性対策、デバイスコントロール、Webレピュテーション(※2)など、多岐にわたるセキュリティ機能を一つのプラットフォームで提供します。

オンプレミス版とSaaS版(Trend Micro Apex One SaaS)が用意されており、企業のIT環境や運用体制に応じて柔軟な導入形態を選択できます。

※1 EDR (Endpoint Detection and Response):

エンドポイント(PCやサーバーなど)における不審なアクティビティを継続的に監視し、サイバー攻撃の検知、調査、対応を支援する技術。インシデント発生時に何が起こったのかを詳細に把握し、迅速な封じ込めや復旧を可能にします。

※2 Webレピュテーション:

Webサイトの安全性を評価する技術であり、不正なWebサイトやフィッシングサイトへのアクセスをブロックすることで、ユーザーを脅威から保護します。

Apex Oneは、AI技術や機械学習を活用した高度な脅威検出エンジンを搭載しており、既知のマルウェアはもちろん、未知の脅威やファイルレス攻撃(※3)など、従来型の手法では検知が困難だった攻撃にも対応可能です。

※3 ファイルレス攻撃:

マルウェア本体をディスクに書き込まず、OS標準のツールやメモリ上で不正な処理を実行する攻撃手法。検知が難しく、近年増加傾向にあります。

【図: Apex Oneの主要機能概要図】

補足説明

この図は、Apex Oneが提供するウイルス対策、EDR、脆弱性対策、デバイスコントロール、Webレピュテーションなどの主要機能を円やブロックで示し、それらが統合されている様子を表現します。

中央に「Apex One」を配置し、周囲に各機能が連携しているイメージです。

なぜ「Apex One」が活用されるのか

数あるエンドポイントセキュリティ製品の中で、Apex Oneが多くの企業に選ばれ、活用されているのには明確な理由があります。

1. 包括的な保護と先進的な脅威対応

Apex Oneは、単なるウイルス対策に留まらず、多層的な防御アプローチを採用しています。

パターンマッチング、挙動監視、サンドボックス解析(※4)、機械学習型検索、そしてEDR機能を組み合わせることで、ランサムウェア(※5)や標的型攻撃など、巧妙化・高度化するサイバー攻撃に対して包括的な保護を提供します。

特に、EDR機能はインシデント発生時の詳細な原因究明と迅速な対応を可能にし、被害の最小化に貢献します。

※4 サンドボックス解析:

不審なファイルを隔離された安全な環境(サンドボックス)で実行させ、その挙動を分析することでマルウェアかどうかを判定する技術。

※5 ランサムウェア:

コンピュータ内のファイルを暗号化し、復号と引き換えに身代金を要求するマルウェア。企業にとって深刻な被害をもたらす脅威の一つです。

2. 運用効率の向上とTCO削減

複数のセキュリティ機能を一つのエージェントと管理コンソールで集約的に管理できるため、セキュリティ運用の負荷を軽減します。これにより、情報システム部門の担当者は、個別の製品を管理する手間から解放され、より戦略的な業務に集中できます。

また、SaaS版を選択すれば、サーバー管理の必要がなくなり、インフラコストやメンテナンスコストの削減(※6 TCO削減)にも繋がります。

※6 TCO (Total Cost of Ownership):

総所有コスト。システムや設備の導入から運用、廃棄に至るまでの総コストのこと。

3. 豊富な実績と信頼性

トレンドマイクロは、長年にわたりセキュリティ業界をリードしてきた企業であり、その製品は世界中の多くの企業や組織で導入されています。

Apex Oneもその例外ではなく、さまざまな業種・規模の企業での豊富な導入実績があります。この実績は、製品の信頼性やサポート体制の充実ぶりを裏付けるものと言えるでしょう。

また、第三者評価機関からも高い評価を得ている点も、選定における安心材料となります。

(参考文献例: Gartner, Forrester Waveなどのレポートを参照)

4. Trend Micro Vision Oneとの連携によるXDRの実現

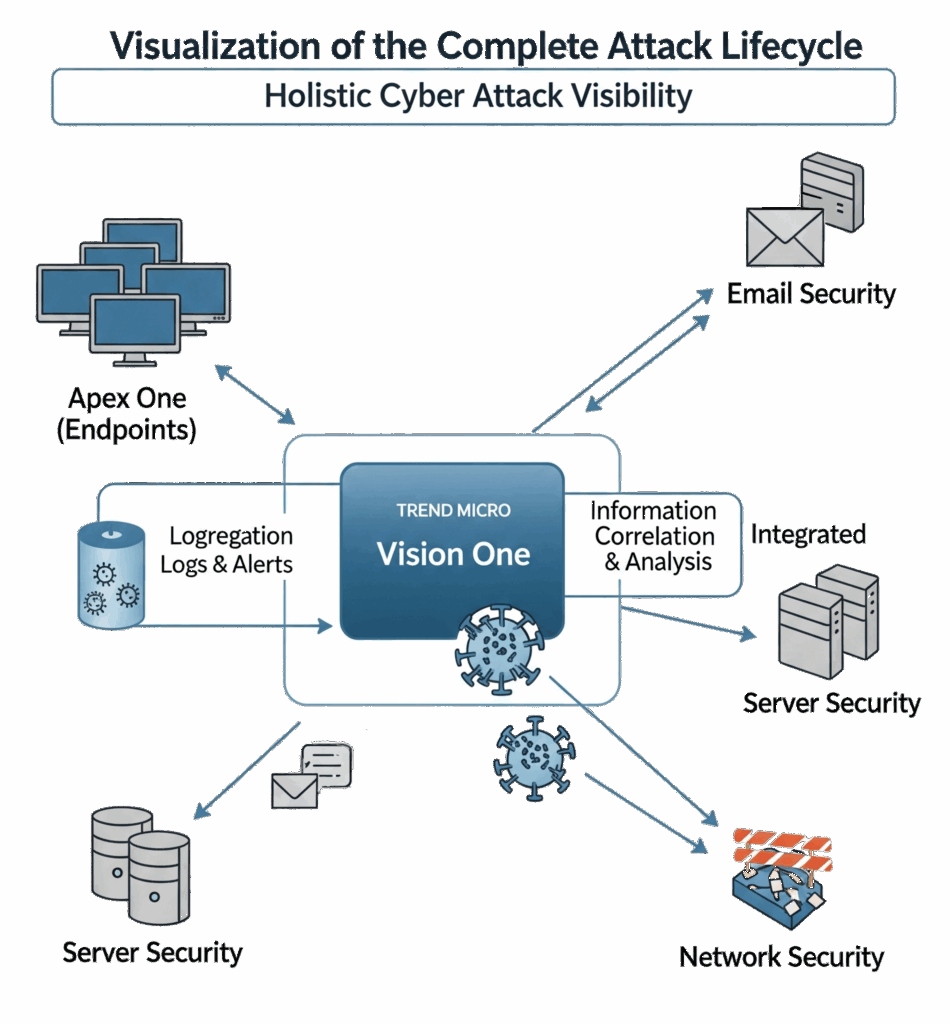

Apex Oneは、トレンドマイクロのXDR(※7)プラットフォームである「Trend Micro Vision One」と連携することで、さらに強力なセキュリティ体制を構築できます。

Vision Oneは、エンドポイントだけでなく、メール、サーバー、クラウドワークロード、ネットワークなど、組織全体のセキュリティ情報を収集・相関分析し、サイバー攻撃の全体像を可視化します。

これにより、より迅速かつ的確なインシデント対応が可能となり、プロアクティブな脅威ハンティングも実現できます。

※7 XDR (Extended Detection and Response):

EDRの概念を拡張し、エンドポイントだけでなく、ネットワーク、メール、クラウドなど複数のセキュリティレイヤーから情報を収集・分析し、高度な脅威検知と対応を実現するソリューション。

【図: Trend Micro Vision One と Apex One の連携イメージ】

補足説明

この図は、Apex One (エンドポイント) からのログやアラートが、Vision Oneプラットフォームに集約され、他のセキュリティレイヤー (メール、サーバー、ネットワークなど) の情報と相関分析される様子を示します。

これにより、攻撃の全体像が可視化されるイメージです。

Apex Oneの具体的なステップ(使い方や導入方法など)

Apex Oneの導入は、企業の環境や選択する形態(オンプレミス版かSaaS版か)によって詳細な手順は異なりますが、一般的なステップは以下のようになります。

ステップ1: 計画・設計フェーズ

- 要件定義: 保護対象となるエンドポイントの数と種類(Windows, Mac, サーバーOSなど)を明確にします。 現在のセキュリティ課題や、Apex Oneに期待するセキュリティレベルを定義します。 既存のセキュリティ製品との共存や移行計画を検討します。

- サイジング: オンプレミス版の場合、管理サーバーのスペックやデータベースの容量を見積もります。 ネットワーク帯域への影響も考慮します。

- ポリシー設計: ウイルス検索、挙動監視、Webレピュテーション、デバイスコントロールなどの各機能について、組織のセキュリティポリシーに基づいた設定内容を検討します。 部署や役職ごとに異なるポリシーを適用する場合は、そのグループ分けも設計します。

- PoC(Proof of Concept:概念実証)の実施(推奨): 一部の代表的なエンドポイントにApex Oneを試験導入し、機能やパフォーマンス、既存環境との互換性を検証します。 検知精度や運用負荷を確認し、本格導入に向けた課題を洗い出します。

ステップ2: 導入・構築フェーズ

- 管理サーバーの構築(オンプレミス版の場合): Apex Oneの管理プログラムをサーバーにインストールし、データベースを設定します。 SaaS版の場合は、トレンドマイクロが提供する管理コンソールにアクセスするためのアカウント設定が主となります。

- エージェントの展開: 保護対象のエンドポイントにApex Oneエージェントをインストールします。 展開方法には、Active Directoryのグループポリシーを利用した自動配布、SCCMなどのIT資産管理ツールを利用した配布、手動インストールなどがあります。

例: 大規模な組織では、Active Directoryのグループポリシーを利用して、ユーザーがログオンする際に自動的にエージェントがインストールされるように設定することで、展開の手間を大幅に削減できます。 - ポリシーの適用とチューニング: 設計フェーズで作成したポリシーを管理コンソールから設定し、各エンドポイントグループに適用します。 導入初期は、誤検知やパフォーマンスへの影響を監視し、必要に応じてポリシーのチューニングを行います。

注釈: ポリシー設定は非常に重要です。セキュリティレベルを高く設定しすぎると業務アプリケーションの動作に影響が出たり、逆に低すぎると脅威を見逃す可能性があります。バランスの取れた設定と継続的な見直しが求められます。

ステップ3: 運用・監視フェーズ

- ダッシュボードによる状況把握: 管理コンソールのダッシュボードで、脅威の検出状況、エンドポイントの状態、ポリシーの適用状況などをリアルタイムに監視します。

- アラート対応とインシデントレスポンス: 重大な脅威が検出された場合、アラート通知が行われます。

EDR機能を活用して、攻撃の影響範囲、侵入経路、不正なプロセスなどを詳細に調査し、隔離、駆除、復旧といった対応を実施します。

例: あるエンドポイントでランサムウェアの疑いがある挙動が検知された場合、Apex Oneが自動的にそのエンドポイントをネットワークから隔離し、被害拡大を防ぎつつ、管理者にアラートを通知。そして管理者はEDRの分析情報から、どのファイルが暗号化されようとしたのか、どのような経路で侵入したのかを特定し、対処します。 - レポート確認と分析: 定期的に生成されるレポート(脅威検出レポート、脆弱性レポートなど)を確認し、セキュリティ対策の有効性を評価し、改善点を見つけます。

- パターンファイル・エンジン・プログラムのアップデート: 最新の脅威に対応するため、ウイルス定義ファイル(パターンファイル)や検索エンジン、製品プログラムを常に最新の状態に保ちます。

Apex Oneではこれらのアップデートを自動化できます。 - 定期的なポリシーの見直し: 新たな脅威の出現や組織の環境変化に合わせて、セキュリティポリシーを定期的に見直し、最適化します。

Apex Oneの魅力

~Apex Oneがもたらす、ビジネスを加速する5つのポイント~

日々巧妙化するサイバー攻撃の脅威から組織を守り、かつ効率的なセキュリティ運用を実現するために導入するセキュリティの一つがエンドポイントセキュリティですが、Apex Oneにはどのような魅力があるのでしょうか?

ここではApex Oneの魅力について、代表的な5つのポイントご紹介します。

1. 未知の脅威も逃さない!AI搭載のプロアクティブ防御で安心を手に

ランサムウェアやファイルレス攻撃など、従来の手法では検知が難しかった最新の脅威に対し、Apex OneはAI技術と高度な機械学習型検索エンジンで対抗します。

パターンファイルだけに頼らない多層的な防御アプローチにより、未知のマルウェアや巧妙な攻撃手法を早期にブロックし、ビジネス継続性を揺るがすインシデントを未然に防ぎ、日々の業務に潜む不安を取り除くことができる点が、Apex Oneの魅力の一つではないでしょうか。

2. 運用負荷を劇的に改善!”シンプル管理”で情シスの戦略時間を創出

複数のセキュリティ製品を個別に管理する煩雑さから解放されませんか?

Apex Oneは、ウイルス対策からEDR、脆弱性対策まで、エンドポイントに必要なセキュリティ機能を単一の管理コンソールに統合します。

そして直感的なインターフェースでポリシー設定や脅威状況の把握が容易になり、セキュリティ担当者の運用負荷を大幅に軽減します。

これにより、より戦略的なセキュリティ計画や他のIT業務に注力できる時間を創出することができる点が、Apex Oneの魅力の一つではないでしょうか。

3. インシデントの”なぜ”を解明!EDR機能で迅速かつ的確な対応を実現

万が一、サイバー攻撃による侵入を許してしまった場合でも、Apex OneのEDR(Endpoint Detection and Response)機能が迅速な解決をサポートします。

攻撃の兆候、侵入経路、影響範囲などを詳細に記録・可視化することで、インシデントの全体像を即座に把握して、的確な封じ込めと復旧作業を支援し、被害の最小化と再発防止策の策定に大きく貢献できる点が、Apex Oneの魅力の一つではないでしょうか。

4. “パッチ適用に追われない”脆弱性対策!仮想パッチで業務影響を最小限に

OSやアプリケーションの脆弱性が発見された際、修正パッチの適用には検証作業や業務調整が伴い、迅速な対応が難しいケースも少なくありません。

Apex Oneの仮想パッチ機能は、正式なパッチが適用されるまでの間、脆弱性を悪用する攻撃をブロックします。

これにより、セキュリティリスクを低減しつつ、計画的かつ安全にパッチ管理を行うことが可能になり、ビジネスへの影響を最小限に抑えることが可能になる点が、Apex Oneの魅力の一つではないでしょうか。

5. リスクを”見える化”して先手を打つ!データ主導のセキュリティ体制へ

組織全体のエンドポイントにおけるセキュリティ状態や脅威の動向を、わかりやすいダッシュボードでリアルタイムに可視化します。

これにより、どこにどのようなリスクが潜んでいるのかを正確に把握し、データに基づいたプロアクティブなセキュリティ対策を立案・実行できるようになります。

場当たり的な対応から脱却し、継続的なセキュリティ強化サイクルを実現することができる点が、Apex Oneの魅力の一つではないでしょうか。

活用事例

ここでは、具体的な活用事例をいくつかご紹介します。

※以下の事例は、あくまでも一般的なエンドポイントセキュリティの課題、そしてITセキュリティ関連のニュースやレポートでよく見られるような典型的な企業の課題と、Apex Oneによってそれらがどのように解決され得るかというシナリオを、現実的な範囲で想定して構成したもの(典型的なユースケースとして創作・記述したもの)です。

事例1:中堅製造業A社 – ランサムウェア対策と運用効率化

- 課題

従来型ウイルス対策ソフトでは最新のランサムウェア亜種に感染するインシデントが発生。

また、拠点ごとに異なるセキュリティ製品を導入しており、運用管理が煩雑化している。 - Apex One導入後の効果予測

機械学習型検索と挙動監視により、ランサムウェアの検知率が大幅に向上して感染被害を未然に防止。

また、Apex One SaaSを導入することで、全拠点のセキュリティ対策をクラウド上の単一コンソールで一元管理が可能となり、運用負荷が大幅に軽減されて情報システム部門はコア業務に注力できるようになる。

さらにEDR機能により、万が一のインシデント発生時にも迅速な原因究明と対応が可能になったという安心感を得られる。

事例2:大手金融機関B社 – 標的型攻撃対策とコンプライアンス強化

- 課題

金融業界を狙った標的型攻撃のリスクが高まっており、より高度な検知・対応能力が求められている。

また、業界特有の厳しいセキュリティコンプライアンス要件を満たす必要がある。 - Apex One導入後の効果

Apex Oneの多層防御とEDR機能、さらにTrend Micro Vision Oneとの連携により、巧妙な標的型攻撃の早期検知と封じ込めることが可能になる。

また、詳細なログ収集とレポート機能により、セキュリティ監査やコンプライアンス報告に必要な情報を効率的に収集可能になる。

さらに仮想パッチ機能により、ミッションクリティカルなシステムに対しても、サービス停止時間を最小限に抑えつつ脆弱性対策を実施できる。

事例3:ITサービス企業C社 – リモートワーク環境のセキュリティ確保

- 課題

コロナ禍以降、リモートワークが常態化し、社外に持ち出されたPCのセキュリティ管理が課題。

VPNを経由しないインターネットアクセスも増え、脅威に晒されるリスクが増大している。 - Apex One導入後の効果

Apex One SaaSを導入することで、社内外問わず全てのエンドポイントのセキュリティ状態を一元的に監視・管理が可能になる。

また、Webレピュテーション機能やURLフィルタリングにより、リモートワーカーが危険なサイトへアクセスすることを防止可能になる。

さらにデバイスコントロール機能により、未許可のUSBメモリの使用を制限し、情報漏洩リスクを低減させることが可能になる。

まとめ

トレンドマイクロの「Apex One」は、現代の複雑化するサイバー脅威に対抗するための強力なエンドポイントセキュリティソリューションです。多層的な防御機能、AIや機械学習といった先進技術の活用、そしてEDRによる高度なインシデント対応能力は、企業の貴重な情報資産を保護し、事業継続性を確保する上で大きな力となります。

また、運用効率の向上やTCO削減といった側面も、リソースが限られる情報システム部門にとっては見逃せないメリットと言えるでしょう。特に、Trend Micro Vision Oneとの連携によるXDRの実現は、サイバーセキュリティ対策を新たな次元へと引き上げる可能性を秘めています。

エンドポイントセキュリティ製品の選定は、企業のセキュリティレベルを左右する重要な意思決定です。本記事で解説したApex Oneの機能やメリット、導入ステップが、皆様の製品選定やセキュリティ戦略立案の一助となれば幸いです。ご自身の組織の環境や課題、目指すべきセキュリティレベルを考慮し、最適なソリューションを選択してください。

参考文献例(実際の記事作成時には具体的なURLを記載します):

- トレンドマイクロ株式会社 Apex One 製品紹介ページ:https://www.trendmicro.com/ja_jp/business/campaigns/apex-one.html

- トレンドマイクロ株式会社 セキュリティブログ(一例):

https://success.trendmicro.com/ja-JP/solution/KA-0013212 - 独立行政法人情報処理推進機構(IPA)発行のセキュリティ関連資料

- 株式会社ネットワールド Apex One 製品紹介ページ:https://www.networld.co.jp/product/trendmicro/pro_info/apex-one/

- Gartner Peer Insights や Forrester Wave などの第三者評価レポート (アクセス可能な範囲で)

ご興味をお持ちいただけましたら、ぜひトレンドマイクロの公式サイトなどで詳細情報をご確認いただくか、販売代理店にお問い合わせいただくことをお勧めします。

コメント